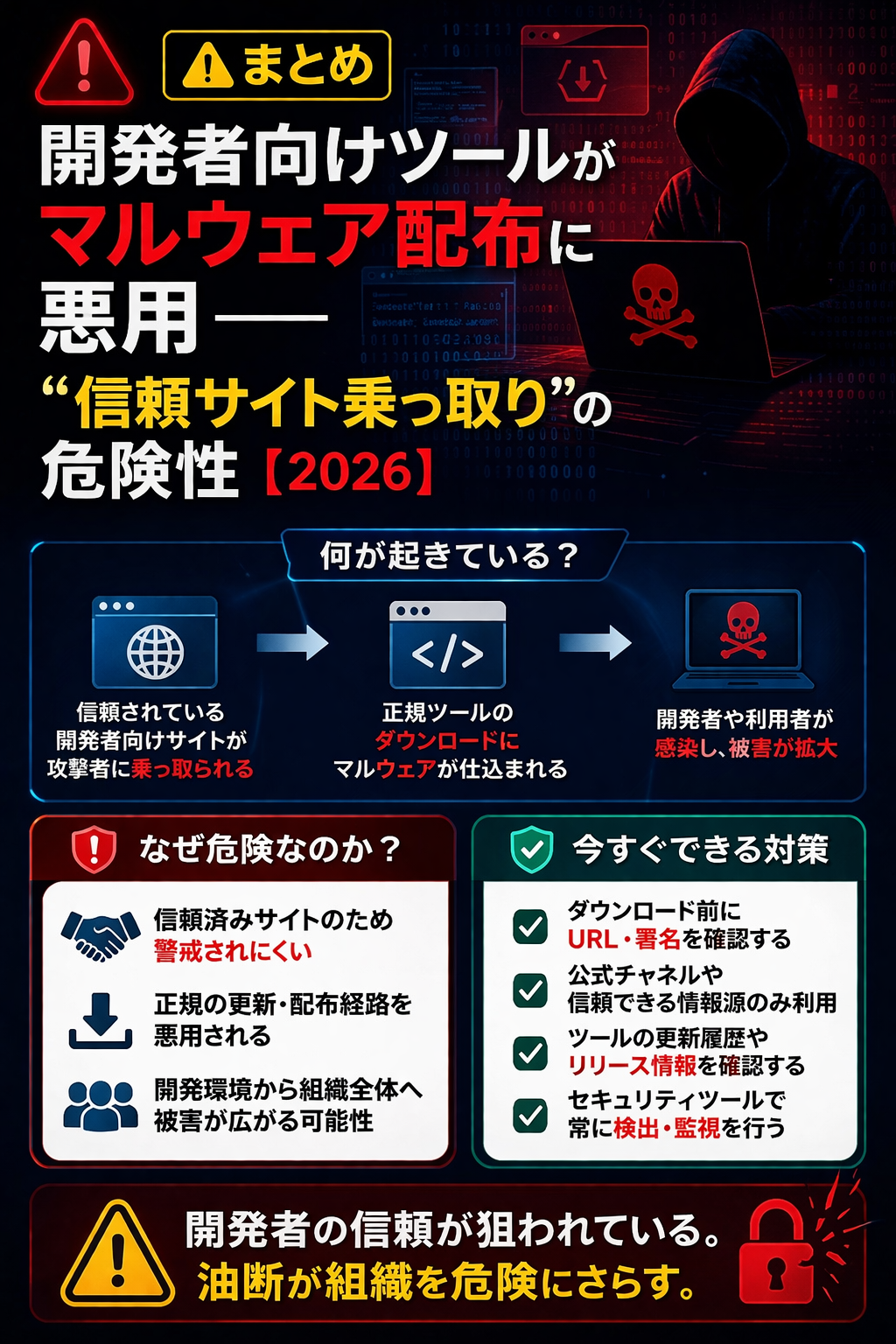

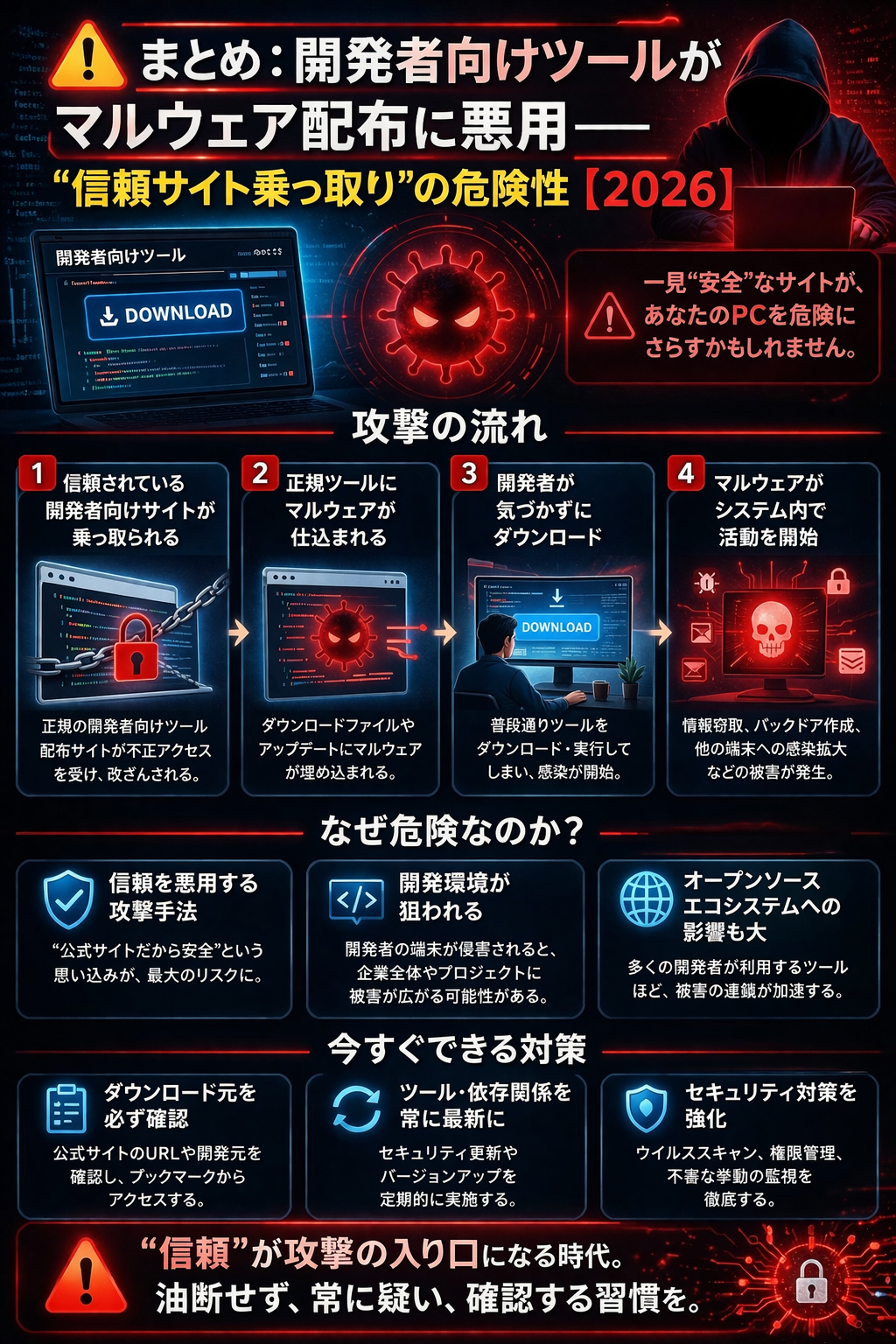

⚠️まとめ:開発者向けツールがマルウェア配布に悪用──“信頼サイト乗っ取り”の危険性【2026】

人気の開発ツール ILSpy の公式WordPressサイトがハッキングされ、

ユーザーをマルウェアに誘導する攻撃が発生しました。

一見「普通のダウンロード操作」が、実は危険な罠だったという事例です。

🎯 結論(先に理解)

- 公式サイトでも安全とは限らない

- 攻撃の本質は「リダイレクト+偽拡張機能」

- 開発者は特に狙われやすい(権限が強い)

🧨 何が起きたのか?

▶ 通常の流れ(安全)

- ILSpy公式サイトにアクセス

- ダウンロードボタンをクリック

- GitHubへ移動 → 正規ファイル取得

▶ 攻撃時の流れ(危険)

- サイトがハッキングされる

- ダウンロードクリック

- 偽サイトへリダイレクト

- 「拡張機能を入れてください」と表示

- インストール → マルウェア感染

💀 これが「リダイレクト攻撃」

👉 正規サイトを経由するため

ユーザーは疑わない

🧠 手口の本質:ソーシャルエンジニアリング

今回の核心👇

✔ ユーザー心理を利用

- 「公式サイトだから安全」

- 「ダウンロードには必要なのかも」

👉 この思い込みを突く

⚠️ 特に危険:偽ブラウザ拡張

インストールすると👇

- パスワード盗取

- Cookie奪取(ログイン乗っ取り)

- 閲覧履歴監視

- 追加マルウェア導入

👉 “静かに侵入するタイプ”

🎯 なぜ開発者が狙われたのか?

ここが重要👇

👨💻 開発者は“高価値ターゲット”

- 社内システムアクセス権あり

- ソースコードにアクセス可能

- クラウド・APIキー保有

💣 リスク

1人感染すると👇

- 企業ネットワーク侵入

- 機密データ漏洩

- サプライチェーン攻撃

👉 被害が“連鎖”する

🏭 サプライチェーン攻撃とは?

👉 信頼されたツール・サービスを経由して攻撃

今回の構造👇

- ILSpy(信頼)

- ↓

- 改ざんサイト

- ↓

- 開発者感染

- ↓

- 企業へ侵入

🔧 現在の状況

- ILSpy公式サイト → オフライン(502エラー)

- 管理者が停止して調査中

- マルウェア拡散防止措置

🚨 対策(重要)

✔ 今すぐ確認すべき人

- 最近ILSpyをダウンロードした人

- 不審な拡張機能を入れた人

🔒 やるべきこと

- 不審な拡張機能を削除

- 全パスワード変更

- ウイルススキャン実行

- GitHubなど公式ソースから再DL

🧠 重要ルール

👉 「ダウンロードに拡張機能が必要」は100%怪しい

🌍 本質:信頼モデルが崩れている

今回の事件が示すこと👇

✔ “公式=安全”はもう通用しない

🔄 セキュリティの新常識

- ゼロトラスト(何も信用しない)

- すべて検証する

🚀 SEO・コンテンツ視点(あなた向け)

このテーマはかなり強いです👇

① 記事ネタ

- 「偽拡張機能の見分け方」

- 「開発者が狙われる理由」

- 「サプライチェーン攻撃とは?」

② キーワード

- マルウェア ダウンロード

- WordPress ハッキング

- 開発者 セキュリティ

- ブラウザ拡張 危険

③ アフィリエイト導線

- セキュリティソフト

- パスワード管理ツール

- VPN

👉 高単価&需要あり

✍️ まとめ

- ILSpy公式サイトがハッキングされマルウェア配布に悪用

- リダイレクト+偽拡張機能の組み合わせ

- 開発者を起点に企業侵入を狙う高度な攻撃

⚠️ 最重要メッセージ

👉 「信頼しているサイトほど危ない可能性がある」